Office 365 フル活用して業務カイゼンしてみる①

前回投稿からひと月も間が空いてしまいました。

言い訳 + 今回の記事を書こうと思ったキッカケは 「業務過多で余裕が無くなり始める」という難題に久々ぶち当たったからです。。

+ α で更に言い訳なのですが「外部勉強会」「登壇」と言った前向きかつ膨大なタスクもあり、中々検証する時間がありません。。

本当は PIM とか Microsoft Teams の話を投稿したいのですが。。。。orz

あとは、色々現場キッカケで変化を起こしたい想いもあります。

詳しくは所属会社のことにも触れてしまうので書けないですが、現場からの働きかけが後々自分の糧になるとも思ったので挑戦です。

なので、自分の業務が少し落ち着くまでは Office 365 をフル活用してカイゼンしてみる過程を Blog には記載しようかな、と思います。

この記事のゴール

Office 365 の機能を使って個人のタスクがどれほどカイゼン出来るのかを知る

今回参考にするのは、以前 Planner の記事でご紹介したコレです。

カイゼンジャーニー流:タスクボードを Planner で作成する

まずは Planner を使って自分だけのタスクボードを作成してみたいと思います。

と思ったら、マイタスクだとバケットの設定が出来ないようです。。

※本気の業務改善を行いたいのでテストテナントではない辺り本気度など色々お察しください。

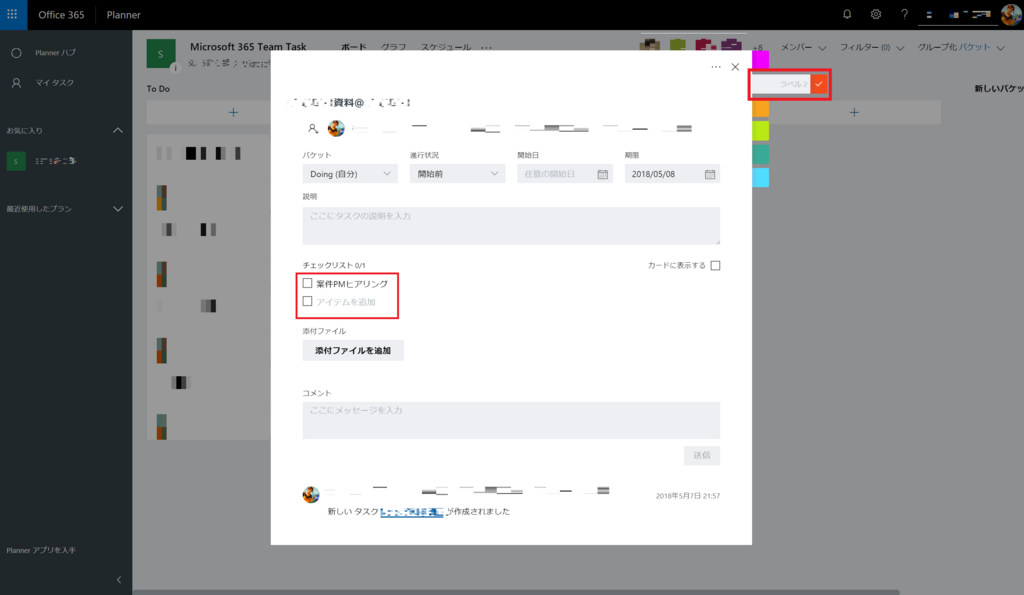

カイゼンジャーニーのタスクボードに従って現在把握しているタスクを明記。

重要そうなタスクには付箋機能を使って重要だというのが一目でわかるようにしました。(赤枠右)

また、タスクは出来るだけ粒度を揃えつつ行いたいので一旦、やる内容をチェックリストに入れ、思いつくタスクを入れていきチェックが出来るようにします。(赤枠中央)

カイゼンをするためのマイルール

とここまではカイゼンを実施するための序章。

ここからは下記のような単位で活動をし、業務改善の検証をしてみたいと思います。

・1人朝礼での振り返りを行う+そこで今日やるタスクを事前に決める

・週次での振り返り(何が良かったのか、悪かったのかの振り返りを行うのが中心)

・上司との 1 on 1 で活用する(業務可視化、何かいいのか悪いのかを把握+周りを巻き込んでやりたい意志を伝える)

実際取り組んでみた所感、もう少しこうしたい、本を読み進めて気付くことなどあると思います。

現場からカイゼンが行えるように一歩ずつやってみたいとおもいます。

続く。

Microsoft Teams で Planner を効率的に使う

新年度が始まり、新しい組織に変わってこれから色々業務の引継ぎをされる現場の方も多いと思います。

Office 365 機能でも注目度の高い「Planner」を本日は Teams で上手く使うネタをご紹介したいと思います。

そもそも Planner とは

Office 365 Business Essentials 以上 (Business Premium、E1、E3、E5) のライセンスでお使いがいただける標準で付いている機能です。

PC では専用のアプリなどは用意されておらず Web ブラウザでアプリランチャーを開くか、スマホ用のアプリで参照する事が可能です。

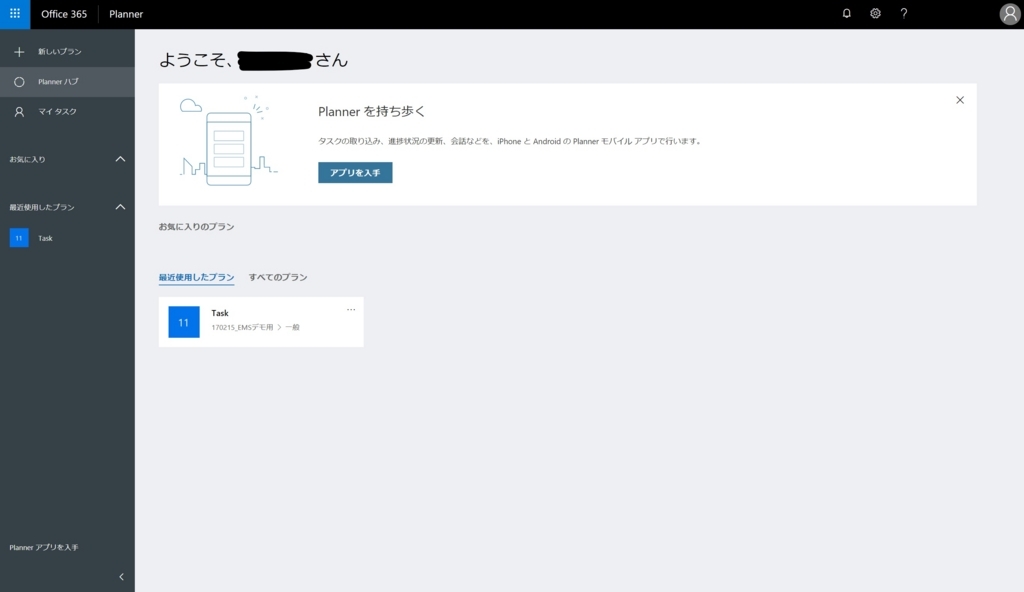

以下は Web ブラウザで開いた Planner の画面です。

Web ブラウザで開くとパブリック/プライベートの 2 種類を選ぶことが出来ます。

使う上での機能差異はありませんが、他人から検索した時に見られたくない場合はプライベートを設定頂くのが良いと思います。

Teams で Planner を利用してみる

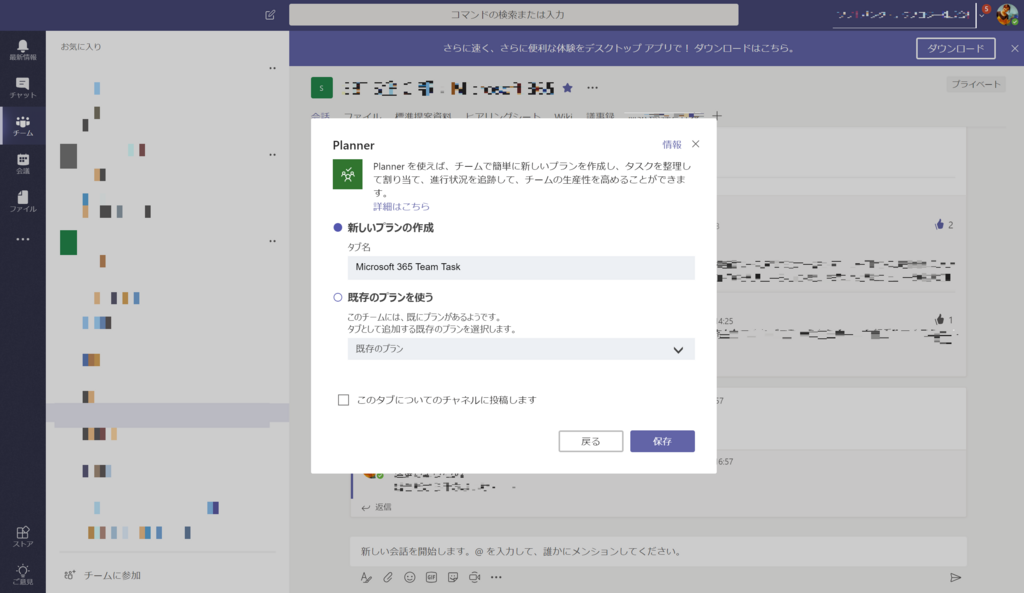

タブ上にあるアプリ追加の「+」で Planner を選択すると以下のように Planner アプリと連携した画面が表示されます。

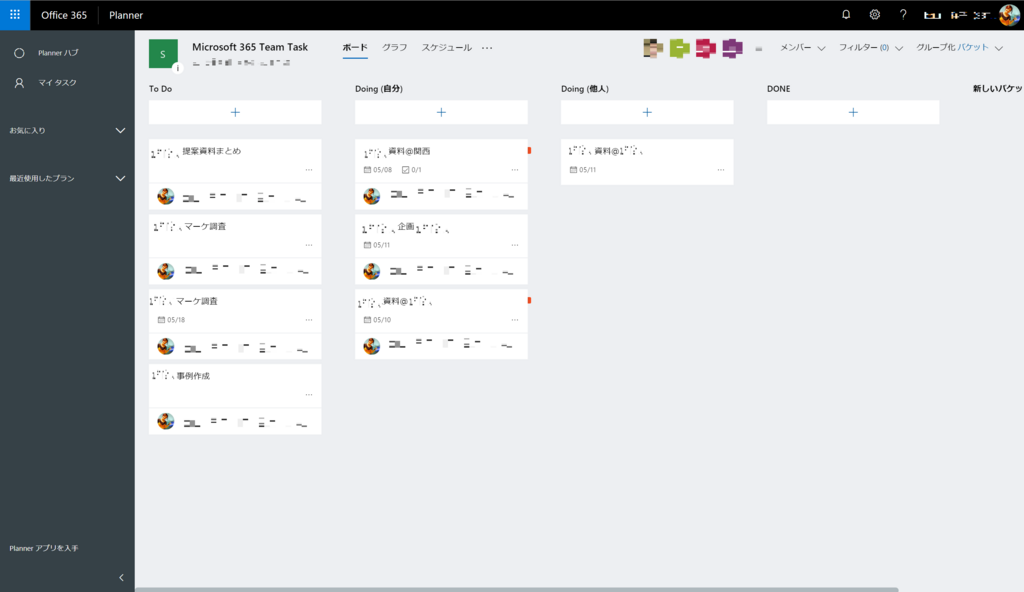

以下のようにバケットと言われる自分で決められるカテゴライズが標準 UI となっています。

2018 年の年明け位のアップデートから、タスク追加の画面もこの通り、Web ブラウザで使う UI と一緒になっており直感的に使えるようになっています。

Microsoft Teams で Planner を使う時に良いネタ

私の個人的オススメはこの「グループバケット」で UI に変化をつける見方です。

所属組織では部会などでタスクをどんどん追加していくのですが

誰が、どんな種類の、どんなタスクを、どの位の進捗状況で、持っているか

というのが一目で分かります。

右上にあるグループバケットボタンから試しに「進行状況」を押すと

以下のように UI が変わり、各タスクがどのような進捗状況なのかが一目で分かります。

プロジェクトや組織でタスク確認する時も、確認したい視点があると思いますのでこういったグループバケットの機能を利活用すると、自分のタスク確認や会議等での確認時間がグッと減ったと実感できるのがとても良い機能だと思っています。

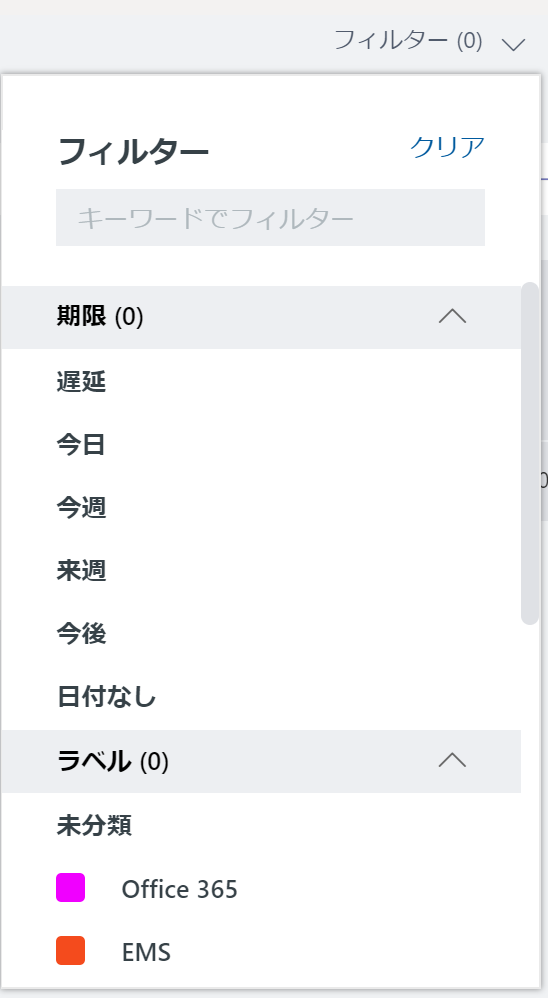

また、フィルター機能ではもう少し細かく区切る事や、自分でカスタマイズ出来るラベルでフィルターをかける事も可能です。

先ほどは進行状況で区切りましたが、日付で区切ってみると確認したい視点を変えてタスクを確認する事ができます。

実際にどんなことに Planner を使って効果があったのか

<マジメ編>

個人的に Planner で行う可視化はチームやプロジェクトの運営において「課題や問題を可視化し、どのような進行状況であるか」を共通認識として持つ点が非常に優れていると感じています。

どのように問題を可視化し、共通認識として持たせるのかは色んな手法がありますが、実際取り組むときに下記記事などを参考にしました。(カイゼン・ジャーニー本編もオススメされているので早く読まねば…)

<ちょっとライクに使う編>

声を大にして言いたい。飲み会の集金にとっっっっても便利です。

タスク追加の際、カード欄に参加者の名前を書いて集金したらチェックを入れる。これだけで集金漏れが無くなりました。

飲み会って終わってしまうと集金忘れを結構やってしまうので、地味にコレ結構役に立ってます。

JAZUG 女子部に行ってきた (AzureAD についてより深く知る)

3 月 28 日に JAZUG 女子部に行ってきました。

Microsoft の安納さん直々に AzureAD についてお話しを聞いてきました。

Office 365 関連の Webiner でしかお話しをお聞きできなかったので、 Azure 側からみた AzureAD ってどんなものだろうか?と結構楽しみにしてました。

Office 365 の運用を行っている方から見ても良い情報だと思ったこと

①AzureAD Premium Plan2 から利用できる PIM が Azure のリソース管理もできる

セキュリティの観点からも、特権を守る・きちんと棚卸をする、というのはどこの企業でも課題に出ていると思います。

Office 365 や EMS のご提案などを聞いている方はよく

「Exchange 管理者作業を決められた時間のみ割り振る」

「申請制で特権ロールを割り当てられる」

等々で聞いている機能だと思いますが、 恥ずかしながら Azure リソースの管理も同様に出来るのは知りませんでした。

Microsoft 系のシステムでまとめられている企業様では特に運用負荷の軽減に役立ちそうです。

②AzureAD と AD の認証方法はやっぱり闇

安納さんにもお尋ねしたのですが、認証方法は「パスワードハッシュ同期での SSO」がオススメとの事。色んな方にお話し聞いたりブログ読むのですがやっぱり意見分かれますねぇ。。

パスワードハッシュ同期って実際は厳密に SSO にはなっていない為、実は AzureAD と AD のパスワードポリシーが有るため 2 重管理になってしまう点が個人的には実運用的にどうかな?と思っています。

※パスワードハッシュ+ADFS or パススルー認証、の組み合わせで解決は出来ますがそうすると結局費用が、ね。

日本企業では「会社が認めた端末でしかアクセスさせない」等々のポリシーを設ける所が多いので

・ADFS + 証明書での端末制御

⇒ADFS は豪勢な構成で構築にかかるショットの費用が高い

・パスワードハッシュ同期+ Azure AD Premium の条件付きアクセスで端末制御

⇒Azure AD Premium のランニング費用がずっとかかる

の比較はどこの企業もされるのかな、と思います。

個人的に ADFS を利用しての同期は「Windows Hello for Business で生体認証を利用したSSO」、「SmartCard 認証をしたい」といった要件が無い限りは

EMS を利用して、Office 365 をもっとセキュアにするシナリオを活用する選択の方が賢明かな、と思います。

さいごに

AzureAD はやっぱり奥が深い。

安納さんの Webiner 2017 年 5 月版でお聞きしていたものの、この 1 年近くで相当 Update したなぁ、と思いました。

これからも逐次ウオッチしていきます。

Microsoft Teams をセキュアにつかう③多要素認証 (MFA) を社内で流行らせる

Microsoft Teams でゲストユーザー参加が可能になったりと運用や活用の幅が広がっています。

まず ID を狙うというのが攻撃の定石であることから ID とパスワードのみの認証運用は意味をなさないと個人的には感じているところです。

Microsoft Teams は Office 365 に含まれる 1 つのツールですので 多要素認証 (MFA) を使う事ができます。

展開の方法などは様々なブログにも載っているので今回は割愛し、社内に多要素認証を当たり前にする・流行らせるにはどうしたらいいのか?にフォーカスします。

社内に流行らせるには先ず身近なことで考えさせる

いきなり「MFA やりますよー!」と声掛けしても大体の企業ではそんなすぐに浸透はしないと思います。(浸透する会社はとっても素晴らしい会社さんです)

それもそのはず。ユーザーのセキュリティに対する意識は実はそんなに高くないのです。

なので、まずは身近な問題に置き換えて説明・浸透させることを推奨します。

例えば、以下は日常的に起こる ID 乗っ取りの例

・LINE で勝手に友人へ iTunes カードの購入依頼をしていた

など。身の回りで起きて実際困った覚えありませんか?

これって ID とパスワードが盗まれる、つまり家の鍵を盗られて家の中を好き放題される状態です。

余談ですが、

Facebook も一時期はパスワードを忘れると友人 3 人へ承認を取ればパスワードリセットし、本人の知らないところで完全な乗っ取りが可能(=自分の家なのに他人名義に勝手に変更される)なんてことも昔は出来ていちゃっていたんですよね。よく知り合いに似たアカウントから友達申請くるのもここを狙った攻撃だったと思うと恐ろしいですね。

多要素認証は、家の鍵にもう 1 つ全く異なる鍵をつけるイメージです。

これを IT の世界の話に戻すと ID とパスワード以外に全く異なる鍵をつけ、本人かどうかを確認する仕組みです。という位、かみ砕いてユーザーさんには説明をしてみて下さい。

ユーザーに負荷のかからない多要素認証の方法を考える

Office 365 ではSMS・電話・アプリの 3 種類から多要素認証の方法が選べます。

もしスマホを貸与・BYOD で持っている社員の方が多ければ、個人的にはアプリをオススメします。 Microsoft 社が出している Authenticator アプリです。

実はこれ Facebook や Twitter といったアプリの多要素認証の手段としても利用が可能です。コンシューマサービスの ID を守るところの教育も兼ねて、社内にこう言った使い方もできるというのを広めてみるのはいかがでしょうか?

LINE やスマホの使い方もそうだったと思うのですが、自分が普段利用するツールは是か非でも人間覚えようとします。

リテラシー教育はある程度時間がかかるものなので普段の生活に多要素認証を埋め込み無意識にセキュアに使わせながら教育を行う、という策は比較的効果が出やすいと体感しています。

Microsoft Teams を始めとした個別アプリで外部ユーザーにも多要素認証は強制が出来るのでぜひ展開時には多要素認証の構成・ユーザーへのセキュリティ教育も含めご検討してみてはいかがでしょうか。

それでは、本日はこの辺で。

Non-IT の私が 2 年半 で Microsoft 365 のプリセールス担当になった学習法

近頃、私の周りで Office 365 や EMS のソリューションを担いでる事を知って頂くと「どうしたら、Microsoft ソリューション の営業ができるのか?」等々のご相談を受けることがあります。

営業の手法などは立場によって異なるかと思いますので、私がのべ 2 年半 Microsoft 365 のプリセールスとして独り立ちするために何を学習してきたのかを書いてみたいと思います。

Microsoft ソリューションのこれから営業・プリセールスを始められる方のご参考になればと思います。

はじめの 1 年半は「ライセンス」しか分からなかった

以前所属していた会社で、Microsoft License に関わるテレセールスを行っていました。

それまで、人材営業しか経験のなかった私は先ずソフトウェアにライセンスというものがあるという事を知る、という超 IT 初心者でした。。

初めの頃の学習材料はほぼ「ライセンス早わかりガイド」を利用していました。

マイクロソフト ボリューム ライセンス - ライセンスまるごと早わかりガイド

こちらでは「どんな買い方があるのか」や「ライセンス認証の方法」を知るのに最適です。

買い方の次は「製品ごとにどのようなセット、数え方があるのか」を知ることが重要です。その際はこちらの製品条項、オンラインサービス条項などが調べるのには最適です。

製品ライセンス条件 – マイクロソフト ボリューム ライセンス

今はもう試験提供がされていませんが MCP 74-678 (大規模組織向けのマイクロソフトボリュームライセンスの設計と提供) 取得に向けた勉強も始めました。やはり実践に近い形で勉強を進めると、理解がすごくしやすいです。

そんなこんなで 1 年半くらいはライセンス主軸の知識しかありませんでした。

SI の勉強で苦労する

実はプリセールスができるようになったのは、Microsoft 製品に関わるようになってからの後半1年です。

縁あって現在の会社に転職、過去の経験を買われて Office 365 製品営業担当になりました。が、経験はあるといってもライセンス知識のみ、 SIer なので 1 から SI の勉強です。すごい苦労しました。多岐に渡りすぎてようわからん。

そんな私が勉強につまづいていた時にとてもお世話になったのが mstep です

こちらは Microsoft 社のパートナー向けに展開されている勉強講座がオフサイト/オンサイトで受けられます。ここで一通り、デプロイには何が必要、どういった運用懸念点があるのかを把握(&猛勉強も)し、MCP 70-346 (Office 365 の ID と管理) が取得できるくらいの SI 知識は付けられました。

関連製品の勉強は?

MCP が取れた頃くらいから Office 365 のプリセールスを始めました。

案件に携わって気付いたことなのですが、Office 365 は色んな考慮事項があります。例えば

・認証・認可⇒ AzureAD、暗号化の技術

・セキュリティ(NW、ID、データ)⇒ EMS、Windows 10 など

・利活用の方法⇒ 3 rdParty 含めて知る必要がある

あげればキリがありません。

その後は案件で携わった & 興味が出た分野から芋づる式に勉強です。その際によく見るようになったのが TechNet です。

実際の解決方法や、知恵袋のような形式で同様の悩みを抱えた方に対しての回答が見れたりとより実践に近い形で情報の収集ができました。また、ここの公式で足りない情報は Microsoft MVP の方のブログを見て理解に落とし込むことが多いです。

AzureAD 系なら、 Azure 系なら、と定期的に読むことで知見のある方がどういった追い方をするのかも傾向が分かるのでそれも面白いです。私がよく参考にしている 2 ブログをご紹介。

広く知った知識を更に深めるには

プリセールスを始めて 3 か月後くらいからは、ネットや書籍だけでは解決できない & 学習が追い付かないことを実感し、外部勉強会にも多く参加するようにしました。

そこで最新の情報をかみ砕いて説明していただいたり、実際にデプロイしたり、コミュニティが出来ることで日々の疑問の解決などをしています。

今は外部勉強会 + Microsoft さんで提供している社員の方々のブログを RSS 購読して最新のことを入れればなんとなく大枠は理解できる、というレベルにようやくなれたかな。。。と思っています。

さいごに

色々な学習ツールがあるので、自分にはどういった情報収集があっているのかを早々に見極めると学習を積み上げるのが非常に楽になると思います。

もちろん公式、勉強会の情報だけではなく、書籍などでも素晴らしいものがたくさんあるので読んで参考になった本は今後ブログでもご紹介しようと思います。

Office 365 学習深耕の直近 1 年で非常に多くのことを学び自信にもなったのですが、アウトプットをしないと相手に正しく伝えられない、という経験も多くしました。

それは、自分が所属している会社の顧客ターゲット層が何を求めていて、どんな情報提供を受けたいかなどが大きく関係しているとも思います(少なくとも現在の立場でライセンスの知識はそこまで要らないとも感じています)

なので、案件や登壇でより分かりやすくお伝えできるように日ごろから「どのように説明すると理解してもらいやすいか」「実際の運用に近いのか」を意識してインプット及びアウトプットをしていく事を心がけています。

今日はこの辺で。

Microsoft Teams にゲストユーザーを参加させる時の注意点

Microsoft Teams へのゲスト招待機能がどんどん拡張されてきました。

今回は実業務でハマりそうなライセンスの疑問点・解説をまとめます。

Microsoft Teams ゲストアクセスに関する今までの経緯

2017年9月:Microsoft Teams にゲストアクセスが追加されました

⇒ (要約)Microsoft Teams にゲスト参加機能追加(但し、O365 ユーザーのみ)

2018年2月:Collaborate securely with anyone in Microsoft Teams

⇒(要約) Microsoft Teams に O365 以外のユーザーもゲスト参加可能に。

ゲスト参加させるために自社テナントで用意すべきこと

① Microsoft Teams が利用可能な Office 365 テナント

現在、利用可能なプランは下記の通りです。(2018年3月15日時点)

② ゲスト招待する要件にあった Azure AD のエディションと数量を把握する

Microsoft Teams では Azure AD の各エディションライセンス × 5 名を招待する事が可能です。

( Azure AD B2B コラボレーション機能を利用する仕組みになっています)

例)

Azure AD Free 1 ライセンス⇒ Azure AD Free 同等の機能でゲストユーザーを 5 名まで招待可能

Azure AD Basic 2 ライセンス⇒ Azure AD Basic 同等の機能でゲストユーザーを 10 名まで招待可能

ポイントは、所持している Azure AD ライセンスのエディションと同等の機能をゲストユーザーへ付与することができる、という点です。

なので、ゲストに対しても本人かどうかをきちんと把握するために MFA (多要素認証) をかけたい、と言った要件が出てきた場合は想定するゲストユーザー分をまかなう Azure AD Premium P1 以上のライセンスが必要になってきます。

例)

Microsoft Teams に 参加予定のゲストユーザー 5,000 人に MFA を強制させる

⇒ Azure AD Premium P1 以上のライセンスが 100 本必要

【2018/6/18 追記】ゲストアクセスの概念には資本関係の有無が絡みます。

資本関係がない場合は、保有ライセンス*5までゲスト招待が可能

資本関係がある場合は、ゲスト招待分のライセンスが必要

本日のまとめ

・Microsoft Teams にゲスト招待をする場合、想定ゲスト数とセキュリティ要件の確認

・要件にあった Azure AD のエディションと数量があるかを確認

※検証した感じだとライセンス無くてもゲストアクセスの際に、保有しているライセンスに応じて決まっている数量以上の実現ができそうですが、ライセンス違反になるのでご注意ください

参照元:料金 - Active Directory | Microsoft Azure

Azure AD の条件付きアクセスに関する Q&A – Japan Azure Identity Support Blog

Microsoft Teams をセキュアに使う②IRMをかける

こんばんは。

Microsoft Teams の外部招待が Office 365 ユーザ以外でも可能になったりと日々アップデートが頻繁になってきました。

利便性が高まったことで現場でもより様々なシーンで利用しやすくなった印象です。

前回の続きで今回は Microsoft Teams に IRM (Infomation Right Management) をかけてセキュアに利用する方法の紹介です。

参考:Information Rights Managementとは?

本日のゴール

Teams に格納されるファイルに IRM をかける

手順サマリ

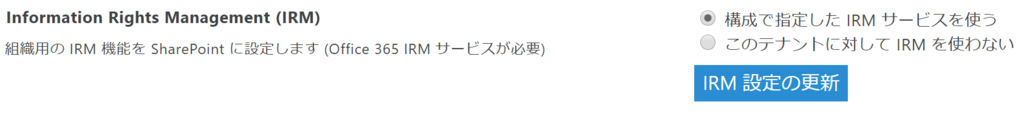

① SharePoint Online 管理センターからの IRM 機能をオンにする

② Microsoft Teams のサイトに対して IRM 機能をオンにし、設定を行う

実践

画面ショットで追いながら手順を見ていきましょう!

① SharePoint Online 管理センターからの IRM 機能をオンにする

② Microsoft Teams のサイトに対して IRM 機能をオンにし、設定を行う

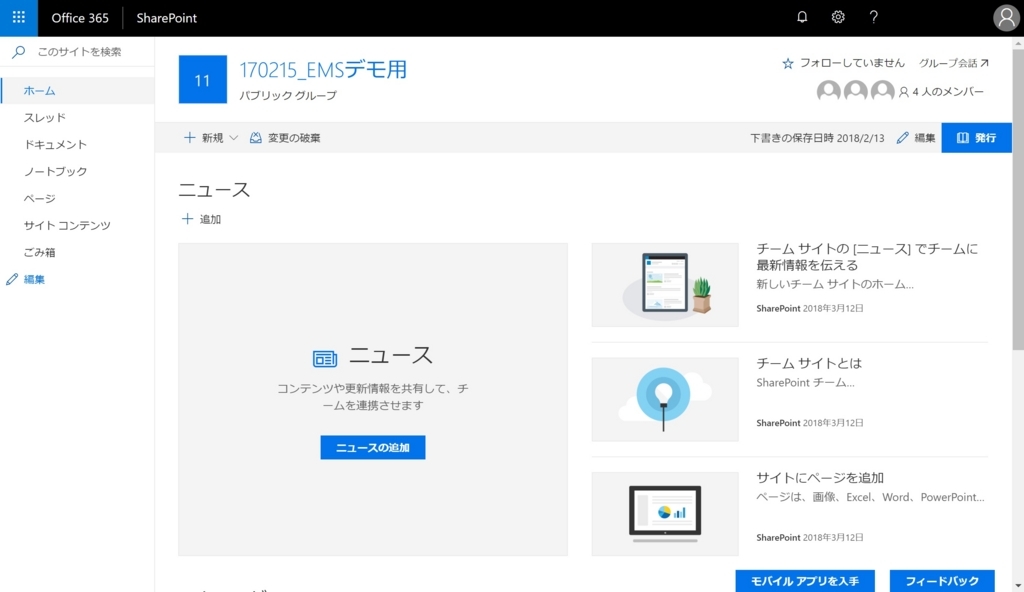

まず Microsoft Teams の SPO サイトに飛びます。

( Microsoft Teams ファイルタブの SharePoint で開く、とクリックすると飛べます )

右上の歯車マークを押すと下記のような画面に飛びます。

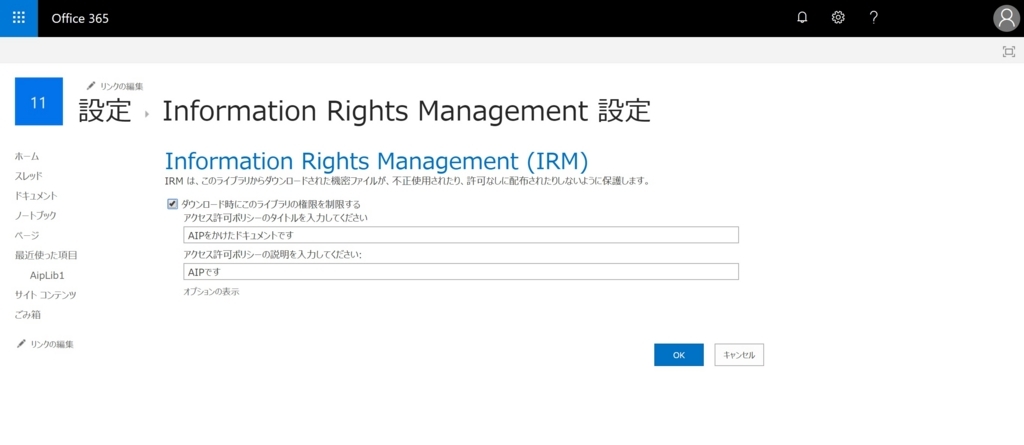

ここで Infomation Right Management をクリック。

すると、このサイトにおける IRM の設定画面が表示されるので

ダウンロード時にこのライブラリの権限を制限する、のチェックボックスをクリック。

適宜、アクセスポリシー名と説明文を記入し、OKボタンで設定を完了させます。

手順はこれだけ。(あら簡単)

検証

本当に IRM がかかっているかを確認してみましょう。

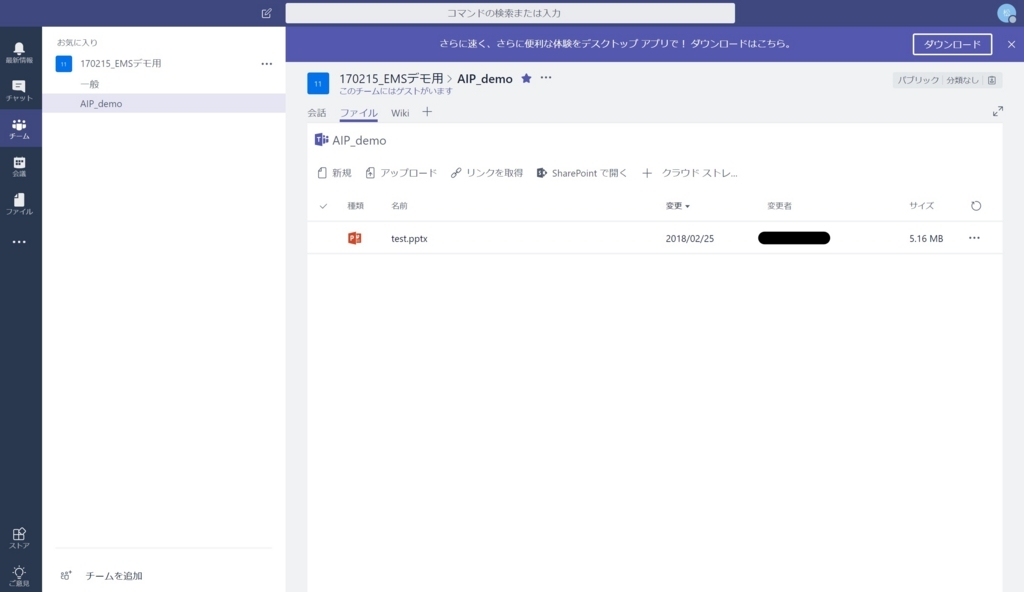

Microsoft Teams から SharePoint Online 領域である「ファイル」にアクセスし格納しているドキュメントを開いてみます。

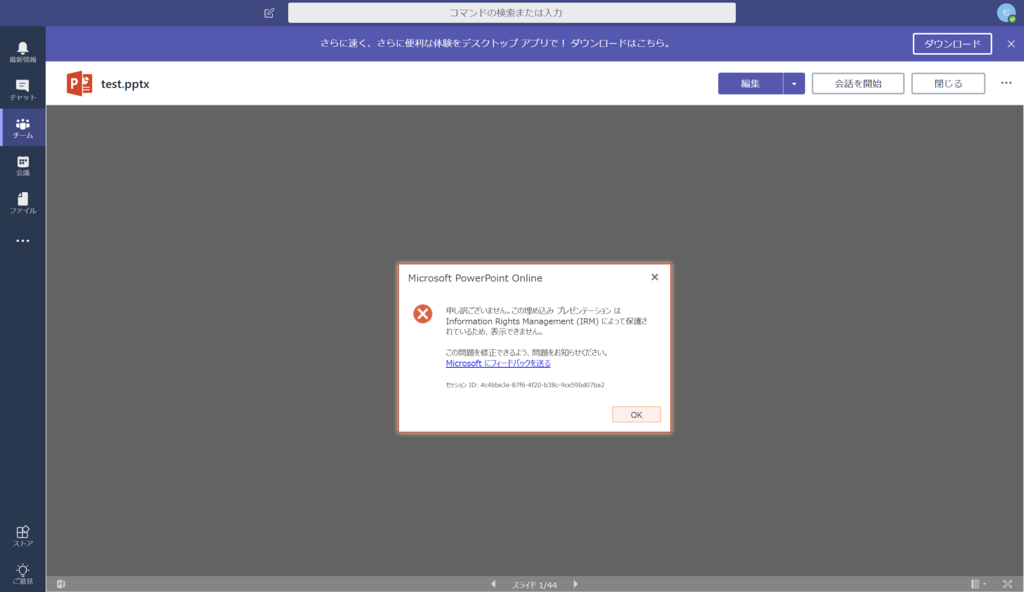

ちなみに Office Online ですと下記のような表記になりますので、 IRM がかかっている時はダウンロードして閲覧・編集するようにする必要があります。

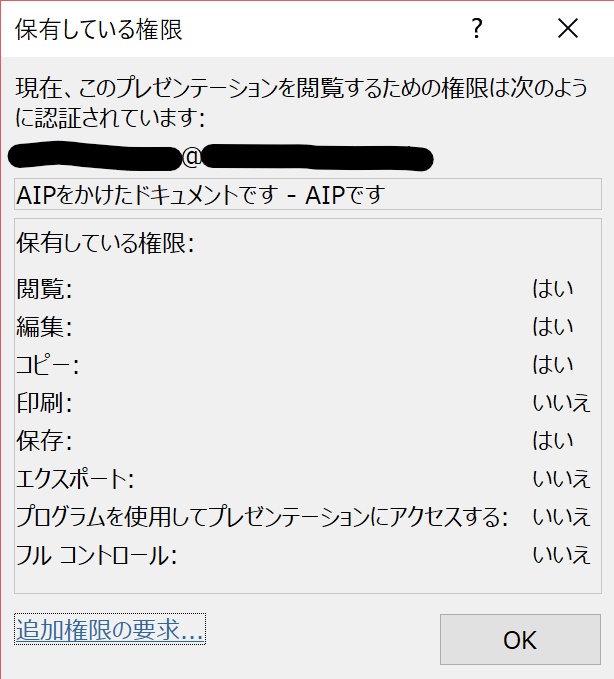

無事、ダウンロードが完了すると下記のような画面になり IRM がかかっていることが確認できます。

黄色いラベルの権限の表示を押すと、設定の詳細も確認が可能です。

なお、この IRM の機能をオンにするには

・Office 365 E3 以上のライセンス

もしくは

・Azure Infomation Protection Plan1

が必要になりますのでご注意ください。

最後に

外部ユーザを招待した時にも IRM を使ってファイルの保護をかけておくことで

・閲覧は可能だが編集・印刷などは禁止する

・万が一、ファイルが漏洩しても権限がないとファイルを開かせない

といった設定を組むことも可能になります。

ぜひ自社のポリシーに合わせて検討してみてください。